Công ty bảo mật Perception Point của Israel đang theo dõi chiến dịch với tên gọi Operation PhantomBlu.

Theo nhà nghiên cứu Ariel Davidpur, Operation PhantomBlu sử dụng phương pháp khai thác tinh vi, khác biệt so với cách thức phân phối NetSupport RAT thông thường, bằng cách lạm dụng việc can thiệp vào OLE (Object Linking and Embedding) template, khai thác các template tài liệu của Microsoft Office để thực thi mã độc.

NetSupport RAT là một phần mềm độc hại phát sinh từ công cụ quản lý máy tính từ xa hợp pháp NetSupport Manager, cho phép kẻ tấn công đe dọa thu thập thông tin từ các thiết bị bị tấn công.

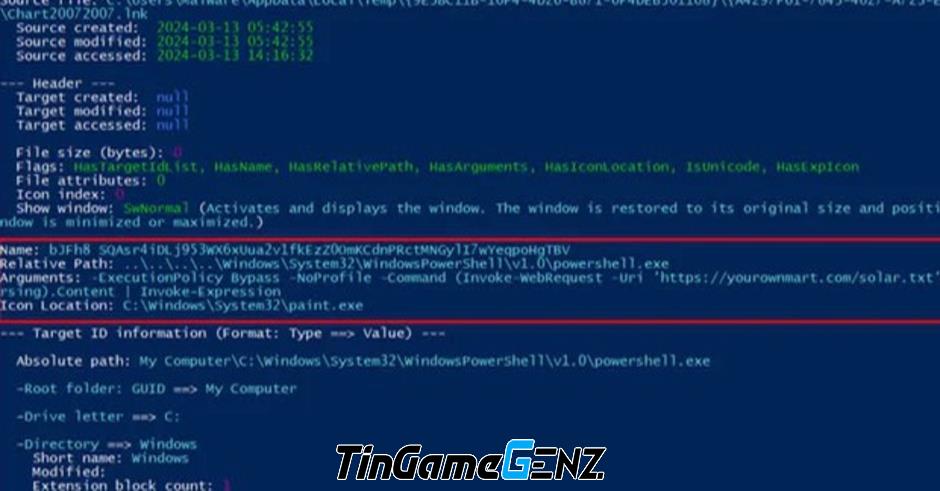

Bắt đầu từ một email lừa đảo với chủ đề về ‘Tiền lương’, cuộc tấn công nhằm vào việc lừa người nhận mở tài liệu Microsoft Word đính kèm để xem báo cáo tiền lương hàng tháng.

Phân tích các tiêu đề thư cho thấy những kẻ tấn công đã sử dụng nền tảng email marketing hợp pháp Brevo để gửi email.

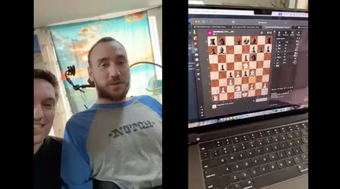

Khi mở tệp word, người dùng sẽ được yêu cầu nhập mật khẩu mà đã được cung cấp trong email và có thể chỉnh sửa tài liệu, sau đó nhấp đúp vào biểu tượng máy in để xem biểu đồ lương.

Quá trình này sẽ giải nén một file ZIP ("Chart20072007.zip") chứa một file shortcut Windows, file này hoạt động như một công cụ PowerShell cho phép tải về và chạy phần mềm độc hại NetSupport RAT từ máy chủ từ xa.

Để giảm thiểu nguy cơ trở thành nạn nhân của các chiến dịch tấn công như vậy, người dùng luôn phải cảnh giác khi nhận được email không quen biết, không truy cập vào các đường link hoặc tải xuống/mở tệp đính kèm trong email NẾU email này được gửi từ nguồn không đáng tin cậy hoặc nội dung email có bất kỳ điểm nào đáng ngờ.